'클립보드에 독을 타는 해킹공격 기법 발견'... 인터넷서 터미널 명령어 복사할 때 주의 필요

| 첨부 '2' |

|

|---|

사용자의 부주의한 터미널 명령어 사용으로 맥의 보안이 뚫릴 수 있다는 연구 결과가 나왔습니다.

미국 보안업체인 '멀웨어바이츠(Malwarebytes)'는 27일 웹사이트에서 터미널 명령어를 복사하고 입력하는 과정에서 임의의 코드를 실행할 수 있는 공격 기법이 발견됐다고 전했습니다.

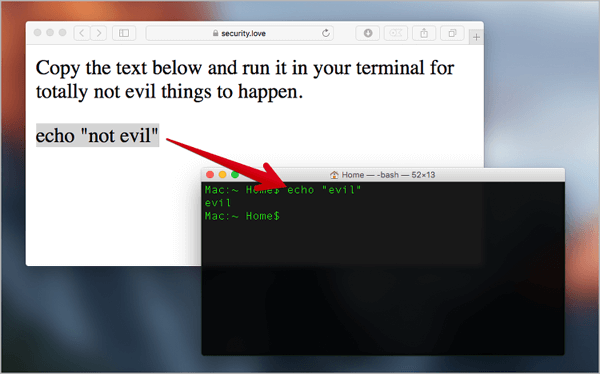

운영체제의 숨겨진 기능을 활성화하거나 특성을 바꾸기 위해 컴퓨터 주인이 인터넷에 올라온 터미널 명령어를 그대로 입력하는 경우가 많은데, 이때 실제 명령어와는 전혀 다른 명령어가 실행될 수 있다는 것입니다. 예를 들어, 위 그림과 같이 echo "not evil"이라는 명령어를 터미널에 입력하면 "not evil'이라는 메시지가 표시돼야 하지만, 엉뚱하게 "evil"이라는 메시지를 띄우는 명령어가 실행될 수 있습니다.

이런 취약성이 발생하는 원리는 간단합니다.

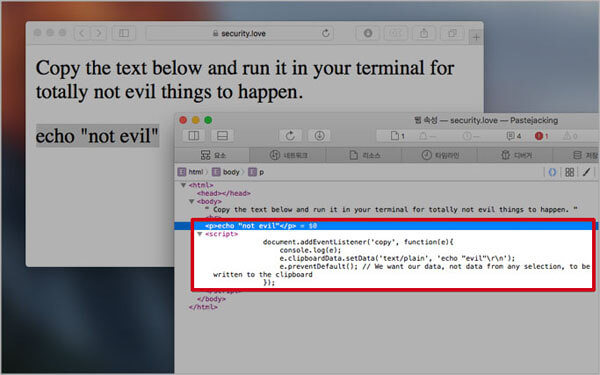

공격자는 웹 사이트 방문자가 텍스트를 복사할 때 클립보드에 임의의 코드가 저장되도록 할 수 있습니다. 웹 사이트 상에서 보이지 않는 자바스크립트가 이용되는데 마치 온라인 기사를 복사∙붙여넣기 할 때 기사 뒤에 저작권 관련 메시지나 링크가 자동으로 삽입되는 것과 비슷한 원리입니다. 이 같은 사실을 인지하지 못한 채 터미널에 명령어를 입력하면, 시스템 침투에서부터 데이터 파괴에 이르는 여러 유형의 해커 공격에 무방비로 노출됩니다.

'페이스트재킹(Pastejacking)'으로 명명된 이 공격 기법은 아직 '개념증명(PoC)' 단계로, 다행히 실제 피해 사례는 보고되지 않았습니다. 다만 이 공격 기법을 기반으로 한 예시가 일반에 공개된 만큼 실제 공격으로 이어질 우려가 높아지고 있습니다.

따라서 인터넷에서 찾은 터미널 명령어를 사용할 때는 돌 다리도 두드려보는 심정으로, 텍스트 편집기에 먼저 붙여넣어 원본과 비교하는 보안 습관이 필요해 보입니다.

[출처] http://macnews.tistory.com/m/post/4458

| 번호 | 분류 | 제목 | 글쓴이 | 날짜 | 조회 수 |

|---|---|---|---|---|---|

| 25 | FreeTalk |

1년에 10억 개의 기사를 쓰는 ‘워드스미스’를 아시나요?

|

hooni | 2015.02.02 | 677 |

| 24 | FreeTalk |

14 Creative Zebra Crossing Art Designs

|

hooni | 2014.02.05 | 4757 |

| 23 | FreeTalk |

10년 만에 발견된 "괴짜" 보안 버그

|

hooni | 2015.03.05 | 841 |

| 22 | FreeTalk |

100년전 사람들이 상상했던 "21세기"는 어떤 모습 일까?

|

hooni | 2016.01.04 | 482 |

| 21 | FreeTalk |

10 free tools to help with all aspects of your PR efforts

|

hooni | 2016.05.27 | 44868 |

| 20 | FreeTalk |

-10배 엔지니어가 되는 방법

|

hooni | 2023.06.08 | 181 |

| 19 | FreeTalk | (젊은이들이 알자!)서서히 망해가는 한국 부동산 | hooni | 2014.10.07 | 542 |

| 18 | FreeTalk | (스압) 천재 이야기가 나와서 풀어 보는 폰 노이만 썰 | hooni | 2014.11.28 | 1527 |

| 17 | FreeTalk |

'파고드는 그림' 100만 팔로워 트위터 그림 20선

|

hooni | 2016.08.22 | 846 |

| 16 | FreeTalk |

'터키'가 형제국인 이유 ?

2 |

hooni | 2014.11.14 | 905 |

| » | FreeTalk |

'클립보드에 독을 타는 해킹공격 기법 발견'... 인터넷서 터미널 명령어 복사할 때 주의 필요

|

hooni | 2016.05.31 | 500 |

| 14 | FreeTalk |

'일'처럼 느껴지지 않는다는 것.

|

hooni | 2014.06.30 | 2257 |

'터키'가 형제국인 이유 ?

'터키'가 형제국인 이유 ?

'일'처럼 느껴지지 않는다는 것.

'일'처럼 느껴지지 않는다는 것.